转载:https://ai.zol.com.cn/892/8923811.html

2024-08-16 09:21:06・[??中关村在线 原创??]・作者:清风与鹿

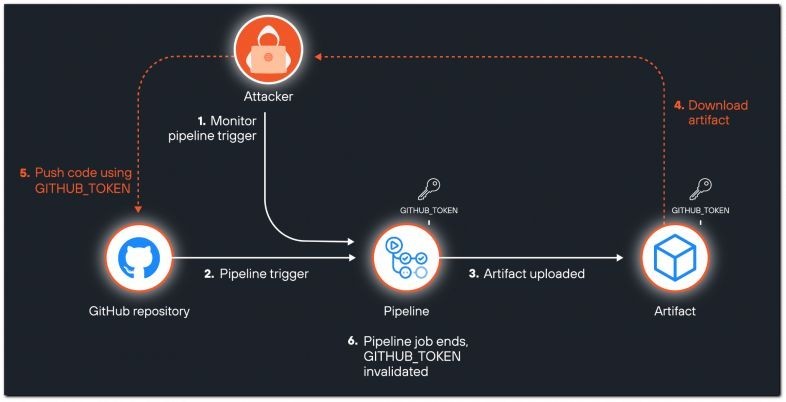

根据Unit 42部门的报告,他们在GitHub上发现许多开源项目存在身份验证授权令牌(auth tokens)泄露的问题。如果恶意行为者获取了这些令牌,他们可以利用它们访问私有存储库、窃取源代码甚至篡改源代码,将合法项目变成恶意软件。

问题的核心原因是默认设置、用户错误配置和安全检查不足等问题。其中一个关键问题存在于“actions/checkout”操作中,默认情况下,该操作会将GitHub tokens保存在本地.git目录中(隐藏)。但如果开发者出于某种原因上传了完整的签出目录,就会无意中暴露.git文件夹中的GitHub tokens。

Unit 42部门在GitHub上共计发现了14个开源项目tokens:

Firebase(Google)

OpenSearch Security(AWS)

Clair(Red Hat)

Active Directory System(Adsys)(Canonical)

JSON Schemas(Microsoft)

TypeScript Repos Automation, TypeScript Bot Test Triggerer, Azure Draft(Microsoft)

CycloneDX SBOM(OWASP)

Stockfish

Libevent

Guardian for Apache Kafka (Aiven-Open)

Git Annex (Datalad)

Penrose

Deckhouse

Concrete-ML(Zama AI)

该部门已经向GitHub和相应的项目所有者报告了这一情况,但GitHub表示不会解决这一问题,因为auth tokens的安全性完全由项目所有者负责。

为了解决这个问题并提高开源项目的安全性,建议所有开发者在使用身份验证授权令牌时要注意以下几点:

1. 定期审计并更新开源项目代码以确保其安全性。

2. 遵循最佳实践来配置和管理身份验证授权令牌,并且仅将其提供给必要人员。

3. 使用加密技术来保护身份验证授权令牌不被未经授权的人访问。

4. 教育开发人员关于网络安全和数据保护的重要性。

通过遵循这些建议,可以最大限度地减少身份验证授权令牌泄露的风险,并确保开源项目的持续安全性。

本文属于原创文章,如若转载,请注明来源:千万注意!开源项目存在身份验证授权令牌泄露问题https://ai.zol.com.cn/892/8923811.html

当前位置:新闻详细

当前位置:新闻详细